¿Cómo enfrentan las organizaciones los incidentes de ciberseguridad?

Se puede afirmar que son eventos que ocasionan una interrupción o degradación de los servicios ofrecidos por el sistema. En la mayoría de las veces, estos ataques de ciberseguridad en el mundo afectan significativamente, a la confidencialidad o integridad de la información. Los incidentes de ciberseguridad generalmente son causados por un acto intencionado, efectuado por un usuario interno o un atacante externo. Su objetivo es utilizar, manipular, destruir o tener acceso a información y/o recursos de forma no autorizada.

No obstante, para contrarrestar estos incidentes, han sido creados los Sistemas de Detección de Intrusos (Intrusion Detection Systems, IDS). Encargados de detectar y reaccionar de forma automatizada ante las vulnerabilidades de seguridad que afectan las redes y equipos informáticos. Asimismo, estos sistemas se encargan de monitorizar el funcionamiento de equipos y redes en busca de incidentes o intentos de intrusión. Y luego se envían notificaciones a los administradores del sistema informático sobre cualquier actividad sospechosa, mediante una serie de alarmas e informes.

| Conoce cómo controlar los incidentes en el mundo digital con nuestro Máster en dirección de ciberseguridad industrial. |

Definición de un CSIRT

Según este enfoque, un CSIRT (computer security incident response team), es un equipo de respuesta ante incidentes informáticos. Se define como una unidad funcional dentro de la organización, que presta servicios orientados a una comunidad objetivo. Además, tiene la misión de trabajar en la prevención, gestión, respuesta y contención de incidentes de ciberseguridad. Porque se van a clasificar según el ámbito de operación que tienen y el alcance que van a cubrir con sus servicios:

- Nacionales.

- Sectoriales.

- De infraestructura crítica.

- Para el sector público.

- Privados y corporativos.

- Militares y

- Comerciales.

Por lo tanto, es vital la constitución de un CSIRT para las organizaciones; la prioridad: controlar las incidencias e intrusiones. Ya que esto incrementa la necesidad de implementar prácticas de seguridad digital en las estrategias corporativas.

Ciclo de vida de la gestión de incidentes de ciberseguridad

Al ya tener todo el framework listo para iniciar y haber notificado a los stakeholders, se da comienzo a las operaciones. Este consta de cinco etapas, las cuales son:

- Preparación y prevención: su objetivo es preparar todo el sistema antes de que ocurra un incidente. También permite recuperar los sistemas e infraestructuras rápidamente, minimizando el impacto.

- Detección: en esta fase se identifica de manera oportuna el incidente según la tipología, magnitud y alcance. Es crucial recopilar toda la información posible de las amenazas, así como comunicar e interactuar con otras unidades operativas.

- Análisis: se procede a identificar los activos involucrados, origen del ataque, motivación, modo de operación e información complementaria.

- Respuesta: se trata de contener la expansión del incidente, siguiendo acciones coordinadas para su resolución en el menor tiempo posible.

- Recuperación: se culmina con la recuperación total de las operaciones de la organización. Igualmente, se analizan las vulnerabilidades y amenazas para prevenir que el incidente vuelva a repetirse.

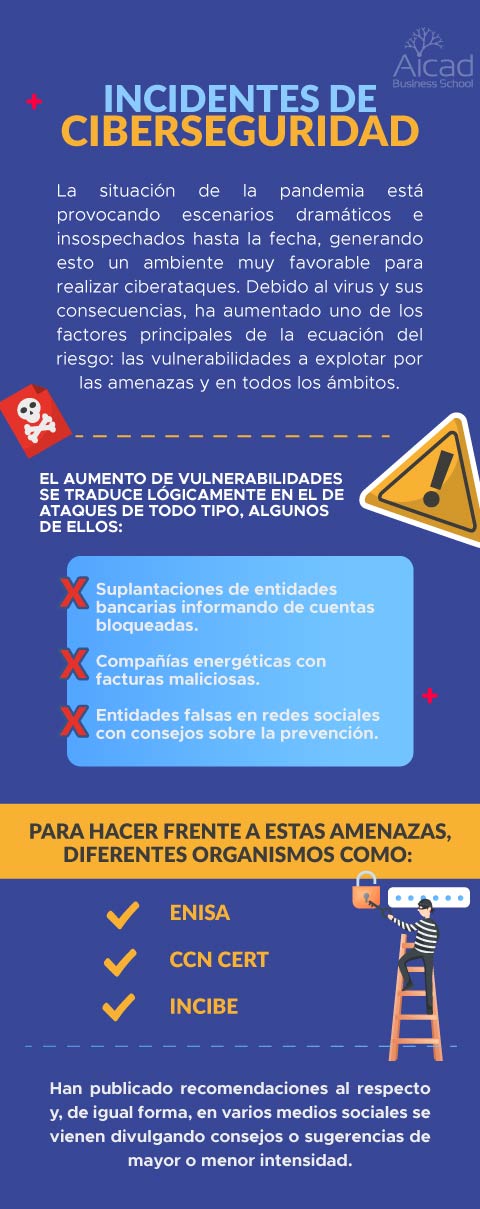

Incidentes de ciberseguridad 2021

- Ransomware.

- Exploits y cryptolocker.

- Malware.

- Ataques externos.

- Phishing.

- Ataque de cadena de suministro.

- Exposición de código fuente de SO.

| Continúa aprendiendo en este post: Incibe ciberseguridad: una oportunidad de crecimiento para todos |

Estadísticas de incidencias en ciberseguridad 2020

INCIBE-CERT reportó 133.155 de estas incidencias durante el año 2020; de los cuales:

- 106.466 hacen referencia a ciudadanos y empresas.

- 1.190 a operadores estratégicos.

- 25.499 vinculados a la red académica y de investigación Española (RedIRIS).

El 35,22% de esos tipos de incidentes de seguridad informática se atribuyeron al malware; el 32,02% a fraude de cualquier tipo, seguidos de sistemas vulnerables, con un 17,39%.

Es importante invertir en los programas de seguridad para proteger los datos, la información y los sistemas. También existen alternativas gratuitas, alternativas open source y hay muchas cosas en ciberseguridad que se resuelven con buenas prácticas. Y aplicar políticas que funcionen no implica un costo monetario, amerita esfuerzo, ponerle atención al tema y querer hacer las cosas.

Déjanos tu comentario

Tu opinión nos ayuda a esforzarnos más para hacer programas con altos estándares de calidad que te ayuden a mejorar profesionalmente.