La Revolución de los Ataques Impulsados por Inteligencia Artificial

Los ataques cibernéticos han evolucionado dramáticamente en los últimos años. Ya no son simples scripts o malware codificados manualmente. Ahora, **los hackers están usando su propia IA para generar ataques que se adaptan en tiempo real**. Esta transformación ha creado un nuevo paradigma en ciberseguridad donde los atacantes no solo explotan vulnerabilidades, sino que entrenan modelos de machine learning para mapear tus defensas.

La barrera de entrada para los ciberdelincuentes ha bajado significativamente. Modelos de lenguaje abiertos como LLaMA, Mixtral y GPT-J están siendo adaptados por actores maliciosos para ejecutar capacidades ofensivas sin protecciones. Estos modelos fraudulentos, conocidos como WormGPT y FraudGPT, están acelerando el despliegue de herramientas a escala masiva. Los ataques de ciberseguridad con IA ofensiva ya no son una amenaza futura; son una realidad presente que requiere acción inmediata.

La Offensive AI transforma la manera en que los delincuentes operan. Estos sistemas pueden generar cientos de variantes de phishing en segundos, cada una única y personalizada. Pueden desarrollar rápidamente malware polimórfico que evita herramientas antivirus. Pueden automatizar el perfilado de objetivos y ejecutar operaciones coordinadas sin intervención humana. La velocidad, escala y automatización que proporciona la IA representan un cambio fundamental en el panorama de amenazas.

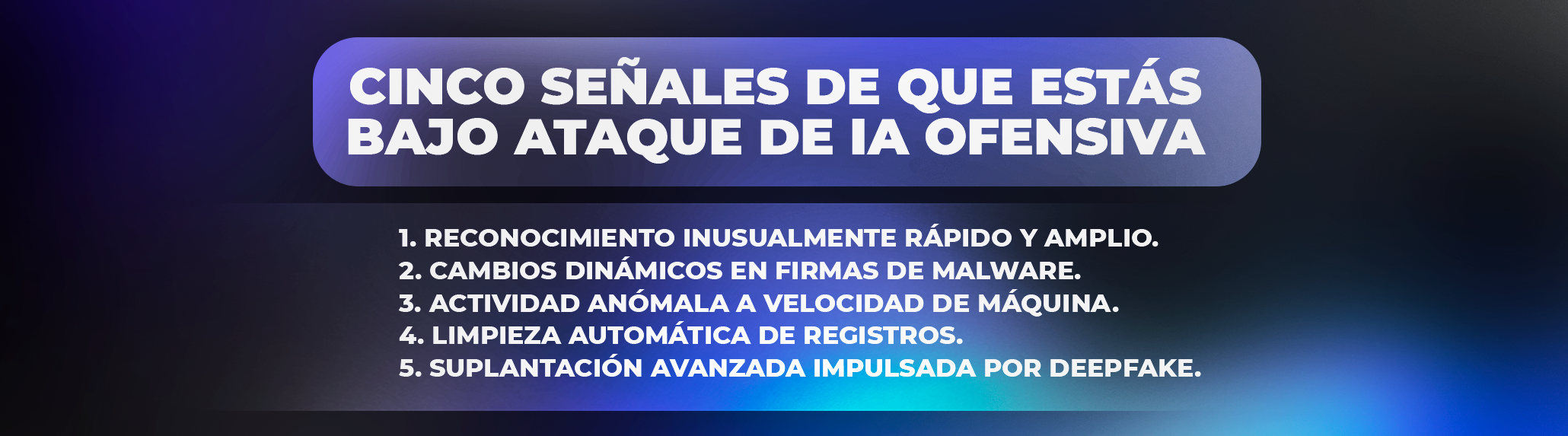

Cinco Señales de que Estás Bajo Ataque de IA Ofensiva

Detectar un ataque impulsado por inteligencia artificial es significativamente más desafiante que identificar amenazas convencionales. Los sistemas de IA que ejecutan ataques están diseñados específicamente para evadir detección. Sin embargo, existen indicadores específicos que pueden revelar la presencia de una campaña de Offensive AI operando en tu red.

1. Reconocimiento Inusualmente Rápido y Amplio

Los agentes de IA autónomos conducen reconocimiento a velocidades que superan cualquier capacidad humana. Mientras que los escaneos de red convencionales, aunque rápidos, están limitados por la planificación humana, los agentes de IA simulan comportamiento de usuario, analizan patrones de tráfico y ajustan estrategias basadas en retroalimentación en tiempo real. Estos escaneos de IA ocurren cientos de veces más rápido que campañas dirigidas por humanos, pero a menudo pasan desapercibidos por sistemas SIEM porque no siguen los patrones ruidosos de escáneres convencionales.

Si observas múltiples intentos de conexión aleatorios desde direcciones IP inconsistentes sin un patrón claro, esto puede indicar reconocimiento automatizado. Tu equipo de seguridad debe investigar picos inusuales en solicitudes de API, especialmente aquellas que buscan información sobre la topología de tu red o configuraciones de seguridad.

2. Cambios Dinámicos en Firmas de Malware

El malware generado por IA cambia constantemente su apariencia de código. A diferencia del malware tradicional que mantiene firmas identificables, el malware impulsado por IA genera múltiples variantes, cada una con hashes únicos. Esto significa que dos instancias del mismo ataque de IA pueden parecer completamente diferentes cuando se analizan.

Si tus herramientas de detección de puntos finales registran cambios frecuentes en hashes de archivos pero comportamientos similares, esto sugiere malware polimórfico generado por IA. Los sistemas de detección basados únicamente en firmas fallarán contra estas amenazas porque cada variante es técnicamente diferente. La detección debe enfocarse en comportamiento, no en identidad de archivo.

3. Actividad Anómala a Velocidad de Máquina

Los ataques tradicionales incluyen pausas donde los operadores humanos esperan, toman decisiones y planifican el siguiente paso. Los ataques de IA no tienen estas limitaciones. Un agente de IA puede intentar múltiples rutas de ataque, cambiar tácticas y ejecutar movimientos laterales sin demoras perceptibles. Si tus registros muestran secuencias de eventos que ocurren a intervalos imposibles para la intervención humana, es probable que estés enfrentando un ataque de IA.

Busca conexiones que se completen en milisegundos, cambios de privilegios que ocurren sin actividad intermedia o exfiltración de datos que sucede inmediatamente después de la intrusión inicial. Estos patrones de "velocidad de máquina" son distintivos de agentes de IA autónomos.

4. Limpieza Automática de Registros

Los atacantes humanos a menudo cometen errores al borrar rastros porque deben recordar qué registros eliminar. Los agentes de IA son meticulosos. Pueden eliminar registros del sistema inmediatamente después del acceso exitoso, modificar o falsificar marcas de tiempo, eliminarse completamente de la memoria, y operar en memoria utilizando inyección reflexiva. Los ataques de IA limpian rastros en menos de dos segundos.

Si encuentras brechas extrañas en tus registros de auditoría o evidencia de corrupción de datos en registros sin explicación técnica clara, esto puede indicar actividad de IA. Del mismo modo, si tus sistemas de detección de respuesta de punto final registran comportamientos sospechosos pero luego los registros desaparecen antes de poder investigar, es probable que estés frente a limpieza automatizada impulsada por IA.

5. Suplantación Avanzada Impulsada por Deepfake

Los ataques de ingeniería social tradicionales contienen errores identificables: ortografía deficiente, contexto incorrecto, tonos inconsistentes. Los ataques de IA no tienen estos errores. Los clones de voz basados en deepfake pueden imitar ejecutivos, administradores de TI e incluso agentes de seguridad con precisión aterradora. Los correos electrónicos generados por IA contienen gramática perfecta, incluyen referencias específicas de la empresa y se adaptan al contexto exacto del destinatario.

Si recibas mensajes de autoridades internas que se ven perfectos pero algo parece "desconectado", especialmente si incluyen solicitudes urgentes de acceso o transferencias de datos, investiga antes de actuar. Verifica directamente con la persona a través de canales de comunicación previamente establecidos. Los ataques de Offensive AI están diseñados para ser prácticamente indistinguibles de las comunicaciones legítimas, lo que hace que la verificación adicional sea crítica.

Cómo Funciona la Offensive AI en Ataques Moderno

La Offensive AI no es simplemente una herramienta que los hackers usan. Es un agente autónomo que puede aprender, adaptarse y evolucionarse. Estos sistemas operan independientemente, sin requerir prompts constantes del operador, lo que los hace radicalmente diferentes de las herramientas de ataque tradicionales. Comprender cómo funcionan estos sistemas es fundamental para construir defensas efectivas.

Un ataque basado en Offensive AI comienza con modelado de comportamiento. El modelo de IA analiza tus defensas, comprende cómo funcionan tus sistemas de detección y desarrolla tácticas específicamente diseñadas para eludirlos. El sistema está diseñado para explorar múltiples vectores de ataque simultáneamente, abandonando rápidamente las estrategias que detectas mientras intensifica las que tienen éxito.

El malware generado con IA puede escribir partes de sí mismo, encontrar vulnerabilidades de forma autónoma e incluso decidir la mejor manera de propagarse. Esta capacidad de auto-mejora significa que cada iteración del ataque es potencialmente más sofisticada que la anterior. Lo más preocupante es que estos sistemas pueden cambiar su comportamiento basándose en el entorno en el que operan. Un malware de IA podría comportarse inofensivamente cuando detecta software de seguridad, solo para desencadenar su carga útil maliciosa más tarde cuando cree que no está siendo observado.

Algunos ataques experimentales documentados en 2025 muestran malware que solicita a través de API de modelos de lenguaje grandes técnicas específicas de ofuscación y evasión, generando dinámicamente código malicioso "justo a tiempo" para eludir detección basada en firmas estáticas. PROMPTFLUX, un dropper malicioso identificado recientemente, demuestra cómo los actores de amenazas están experimentando con grandes modelos de lenguaje para desarrollar técnicas dinámicas de ofuscación. Este modelo representa la convergencia de dos fuerzas: malware autónomo e IA generativa.

Detección de IA Maliciosa en Redes Corporativas

Detectar IA maliciosa en tu red corporativa requiere un enfoque completamente diferente al que utilizas para malware tradicional. Las herramientas basadas en firmas estáticas son insuficientes. Necesitas sistemas que comprendan comportamiento y puedan identificar anomalías sutiles que revelan la presencia de ataques de IA.

El análisis de comportamiento es la defensa más poderosa contra ataques de Offensive AI. Estos sistemas aprenden qué es "normal" para cada dispositivo, usuario y aplicación en tu red. Cualquier desviación de esta línea de base se marca como potencial amenaza. A diferencia de buscar malware conocido, el análisis de comportamiento caza por patrones anómalos, comportamientos peculiares y actividades sin sentido.

Las herramientas de detección de anomalías impulsadas por IA establecen perfiles dinámicos de comportamiento normal. Cuando el comportamiento de un usuario cambia dramáticamente, como intentar acceder a recursos que normalmente nunca utiliza, la herramienta lo detecta. Si una base de datos de repente comienza a enviar volúmenes inusuales de tráfico saliente, esto se identifica de inmediato. Si alguien se autentica desde múltiples ubicaciones en minutos, la IA lo marca.

El monitoreo de tráfico de red es otro componente crítico. Los sistemas de IA pueden analizar flujos de tráfico de red para identificar comunicaciones de comando y control, incluso si el atacante rotata direcciones IP. Los sistemas de detección de intrusiones basados en IA pueden identificar patrones de tráfico anómales que indican ataques. La clave es el análisis en tiempo real de grandes volúmenes de datos que los sistemas tradicionales simplemente no pueden procesar.

Específicamente, debes buscar conexiones inusuales hacia servicios de IA conocidos. Si detectas que un endpoint de tu red está realizando llamadas a API de LLM sin autorización, esto es un indicador crítico. Del mismo modo, la actividad de generación de scripts en tiempo de ejecución es sospechosa. Si tus herramientas de detección de puntos finales registran scripts de PowerShell, Python o JavaScript generados dinámicamente que no estaban en tus configuraciones de línea de base, esto sugiere que malware está escribiendo código bajo demanda.

La defensa contra ataques IA requiere también búsqueda proactiva de amenazas. Esto significa que tus equipos de seguridad no esperan a que ocurra un evento; buscan activamente evidencia de infiltración. Los cazadores de amenazas utilizan análisis conductuales para identificar patrones sospechosos durante períodos extendidos. Las amenazas persistentes avanzadas avanzan lentamente y se mezclan para evitar detección, pero el análisis de comportamiento a largo plazo revela sus patrones de movimiento lateral y preparación de datos para exfiltración.

Cómo Entrenar tu Sistema de Ciberdefensa con IA Defensiva

Si la Offensive AI es la amenaza, la Defensive AI es tu arma defensiva más potente. Sin embargo, simplemente implementar herramientas de detección impulsadas por IA no es suficiente. Necesitas un programa integral que entrene continuamente tus sistemas defensivos para reconocer y contrarrestar tácticas de ataque de IA. La Defensive AI requiere un enfoque sistemático y bien planificado.

El primer paso es construir líneas de base de comportamiento robustas. Esto significa recopilar datos exhaustivos sobre cómo opera tu red en condiciones normales. Cada usuario, dispositivo, aplicación y proceso debe tener un perfil de "normalidad" establecido. Los modelos de machine learning luego utilizan estas líneas de base para identificar desviaciones. Cuanto más precisa sea tu línea de base, más precisas serán tus detecciones. Esto requiere al menos 30-90 días de recopilación de datos sin incidentes antes de que puedas confiar plenamente en tus modelos.

Luego, debes implementar aprendizaje adversario. Este es un concepto poderoso: entrenar tus sistemas defensivos contra potenciales atacantes antes de que realmente ataquen. Esto significa generar ejemplos de ataque y utilizarlos para mejorar tus detectores. Las redes neuronales generativas antagónicas pueden producir ejemplos potenciales de ataque. Estos ejemplos se utilizan para refinar tus modelos defensivos, haciéndolos más resistentes a manipulación.

Los sistemas de detección extendida de respuesta, conocidos como XDR, que incorporan IA tienen capacidades extraordinarias. Estos sistemas correlacionan datos de múltiples fuentes: logs de puntos finales, eventos de red, eventos en la nube, registros de aplicaciones. Mediante el análisis de correlación impulsado por IA, pueden identificar patrones que sistemas individuales nunca verían. Los equipos de respuesta a incidentes pueden reducir tiempos de respuesta en 44% o más cuando utilizan sistemas XDR impulsados por IA comparado con herramientas tradicionales.

El aprendizaje de refuerzo es una técnica poderosa para entrenar sistemas defensivos. En lugar de simplemente confiar en etiquetas humanas de "amenaza" o "no amenaza", los sistemas aprenden del feedback de humanos y de los resultados de las decisiones anteriores. Si tu sistema detecta algo como amenaza pero era legítimo, aprende de ese error. Si deja pasar un ataque, ajusta su comprensión.

Otro componente crítico es la orquestación de seguridad, automatización y respuesta, conocida como SOAR. Estos sistemas utilizan IA para correlacionar eventos de diferentes sensores, priorizar amenazas verdaderas, automatizar respuestas y reducir alertas falsas. Sin SOAR, tus equipos de seguridad están ahogados en alertas, muchas de las cuales son positivos falsos. Con SOAR impulsado por IA, solo los incidentes verdaderamente críticos escalan hacia analistas humanos, permitiendo que tu equipo se enfoque en respuesta estratégica en lugar de triaje táctico.

Los sistemas de ciberdefensa con IA defensiva también deben incorporar validación continua de controles de seguridad. Los controles que era eficaces hace tres meses pueden ser obsoletos hoy si los atacantes desarrollan nuevas técnicas de evasión. El monitoreo continuo y la actualización de controles basada en nuevas amenazas observadas son esenciales. Esto requiere integración con inteligencia de amenazas en tiempo real para asegurar que tus sistemas defensivos evolucionan al mismo ritmo que las amenazas.

Finalmente, pero de importancia crítica, es el entrenamiento humano continuo. La Defensive AI es extraordinariamente poderosa, pero sin supervisión humana, puede fallar de maneras impredecibles. Los analistas de seguridad deben comprender cómo funcionan los sistemas de IA defensiva, qué pueden y no pueden hacer, y cuándo algo parece sospechoso. Los enfoques colaborativos donde la IA maneja detección inicial y triaje mientras que analistas humanos se enfocan en respuesta estratégica y comprensión contextual son los más efectivos.

Defensa Contra Ataques IA: Estrategias Integrales

La defensa contra ataques de ciberseguridad con IA ofensiva requiere capas múltiples de protección. No existe una solución única. Debe ser un enfoque coordinado que combine tecnología, procesos y personas.

En la capa más externa, tu perímetro defensivo debe estar fortalecido. Esto incluye firewalls inteligentes que utilicen IA para identificar tráfico malicioso, sistemas de prevención de intrusiones que comprendan el comportamiento de red normal versus anómalo. Estos sistemas deben ser continuamente actualizados con inteligencia sobre nuevos vectores de ataque. El firewall tradicional que bloquea basándose en puertos y protocolos es insuficiente contra ataques de IA.

En el nivel de endpoint, necesitas detección y respuesta de puntos finales avanzada. Los sistemas EDR modernos pueden identificar comportamientos sospechosos, aislar sistemas comprometidos automáticamente y ejecutar procedimientos de remediación sin intervención humana. Los mejores sistemas EDR incorporan análisis de comportamiento y machine learning para detectar malware de día cero o malware que nunca ha sido visto antes.

La autenticación debe ser robusta y multi-factor. Los atacantes de IA pueden automatizar intentos de ataque de fuerza bruta contra credenciales, pero si requires múltiples factores de autenticación, incluso si comprometen una contraseña, el acceso sigue siendo denegado. La autenticación sin contraseña y la verificación biométrica ofrecen seguridad adicional.

Para defensa específica contra ataque de IA con ingeniería social avanzada, debes implementar sistemas de detección de phishing impulsados por IA que entiendan el contexto. Estos sistemas no buscan simplemente URLs conocidas o patrones de palabras clave; analizan la relación entre remitente y destinatario, comparan el tono del mensaje contra patrones históricos del remitente, verifican si incluyen contexto que solo ciertas personas conocerían. Si un "CEO" te envía un correo electrónico con solicitud de urgencia pero está en una zona horaria donde sería las 3 de la madrugada, la IA lo detecta como anómalo.

La seguridad en la nube requiere atención especial. Si tu infraestructura incluye servicios en la nube, necesitas herramientas que comprendan el modelo de seguridad específico de esa plataforma. Los atacantes de IA objetivarán específicamente configuraciones incorrectas en la nube porque son comunes y a menudo pasan desapercibidas.

Del mismo modo, necesitas visibilidad sobre quién accede a qué recursos y cuándo. El análisis de comportamiento de usuario y entidad detecta cuando alguien accede a datos que normalmente nunca accederían, o cuando acceden a horas inusuales, o cuando descarga volúmenes anormales de datos. Estos cambios de comportamiento son banderas rojas que desencadenan investigación.

El Futuro de los Ataques de Ciberseguridad con IA

Los ataques de ciberseguridad con IA ofensiva están en un estado de evolución rápida. Lo que era considerado ciencia ficción hace dos años es hoy realidad documentada. Proyecciones actuales sugieren que veremos operaciones de ciberataque completamente autónomas que no requieran entrada humana en ningún punto de la cadena de ataque. Algunos investigadores predicen que el primer ataque cibernético a escala completa impulsado por IA podría ocurrir en los próximos años.

Los actores estatales ya están experimentando con estas capacidades. Hackers vinculados a Irán han sido observados usando modelos de IA para redactar correos de phishing dirigidos que se actualizan dinámicamente basándose en cambios de perfiles de LinkedIn de objetivos. La integración de técnicas de IA en operaciones de ciberespionaje tradicionales es solo el comienzo.

Lo que hace esto particularmente desafiante es que los modelos de IA abiertos están siendo liberados o filtrados. Esto significa que capacidades sofisticadas que previamente solo estaban disponibles para grupos de amenazas con recursos significativos ahora están disponibles para criminales comunes con habilidades técnicas limitadas. El costo de realizar ataques sofisticados ha caído dramáticamente, mientras que la sofisticación ha aumentado exponencialmente.

Enfrentar a una nueva generación de amenazas cibernéticas

Los hackers están usando Offensive AI para crear una nueva generación de amenazas cibernéticas que transcienden los límites de los sistemas de detección tradicionales. La automatización, velocidad, escala y adaptabilidad que proporciona la IA a los atacantes representa un cambio fundamental en el panorama de amenazas. Sin embargo, la IA defensiva ofrece contramedidas igualmente potentes.

La protección contra estos ataques requiere un compromiso con la innovación defensiva continua. Debes implementar sistemas de detección inteligentes que comprendan comportamiento, entrenar continuamente tus defensas contra tácticas de ataque emergentes, y mantener supervisión humana sobre todos los sistemas automatizados. La Defensive AI no es una solución de "instalar y olvidar"; es un proceso continuo de aprendizaje, adaptación y mejora.

El futuro de la ciberseguridad pertenecerá a organizaciones que adopten este cambio paradigmático. Aquellas que ignoren la amenaza de IA ofensiva se encontrarán cada vez más vulnerables. Aquellas que abracen la defensa con IA defensiva estarán posicionadas para resistir los ataques más sofisticados del próximo decenio.

Preguntas frecuentes

¿Cómo funcionan los detectores de contenido generado por inteligencia artificial?

Los detectores de contenido generado por inteligencia artificial analizan diferentes patrones del lenguaje para estimar si un texto pudo haber sido creado por un modelo automatizado. Estos sistemas revisan la probabilidad estadística de las palabras, la estructura de las oraciones, la repetición de ciertos patrones lingüísticos y la coherencia general del texto. También comparan el contenido con enormes bases de datos de lenguaje humano y textos generados por IA para identificar similitudes. Aunque estas herramientas pueden ofrecer una estimación bastante útil, es importante entender que no siempre son completamente precisas y que sus resultados suelen interpretarse como indicadores aproximados y no como pruebas absolutas.

¿Es posible evitar completamente que un detector de IA identifique contenido generado automáticamente?

Evitar completamente que un detector de IA identifique contenido generado automáticamente es muy difícil porque estas herramientas evolucionan constantemente y mejoran sus métodos de análisis. Los detectores analizan múltiples factores como la estructura del lenguaje, la complejidad del vocabulario y la forma en que se conectan las ideas dentro del texto. Cuando un contenido es revisado por una persona, se le agregan matices, interpretaciones propias, ejemplos o análisis adicionales que lo hacen más natural. Por esa razón, muchas organizaciones recomiendan utilizar la inteligencia artificial como apoyo para desarrollar ideas y posteriormente realizar una revisión humana completa.

¿Cómo evitan los ciberdelincuentes ser detectados en internet?

Los ciberdelincuentes utilizan diferentes métodos para intentar ocultar su identidad y evitar ser detectados por los sistemas de seguridad. Entre las estrategias más comunes se encuentra el uso de servidores intermediarios, redes de anonimato o direcciones IP temporales que dificultan rastrear la ubicación real del atacante. También pueden utilizar programas que cambian constantemente su código para evitar los sistemas de detección basados en firmas digitales. Además, algunos ataques se realizan de manera gradual o silenciosa para evitar alertas automáticas en los sistemas de monitoreo, lo que hace más difícil identificar la actividad maliciosa de inmediato.

¿De qué manera podría utilizarse la inteligencia artificial en el cibercrimen?

La inteligencia artificial puede analizar grandes cantidades de datos en poco tiempo, lo que podría ser utilizado por actores maliciosos para buscar vulnerabilidades en sistemas informáticos o automatizar ciertos tipos de ataques digitales. Por ejemplo, la IA puede generar mensajes fraudulentos más convincentes o automatizar campañas de phishing que imitan comunicaciones legítimas. También podría utilizarse para analizar comportamientos de usuarios y encontrar puntos débiles en la seguridad de una organización. Sin embargo, estas mismas capacidades también son utilizadas por expertos en ciberseguridad para detectar ataques y prevenir amenazas.

¿La inteligencia artificial representa un riesgo para la seguridad digital?

La inteligencia artificial en sí misma no representa un riesgo directo, ya que se trata de una herramienta tecnológica cuyo impacto depende del uso que se le dé. Así como puede ser utilizada para automatizar ciertas actividades maliciosas, también se utiliza ampliamente para mejorar los sistemas de seguridad. Muchas plataformas modernas de ciberseguridad utilizan algoritmos de inteligencia artificial para analizar tráfico de red, detectar comportamientos sospechosos y prevenir ataques antes de que ocurran. En la práctica, la IA se ha convertido en una herramienta importante tanto para la defensa como para el análisis de amenazas digitales.

¿Qué tecnología puede impedir que alguien utilice su computadora sin autorización?

Existen varias tecnologías diseñadas para impedir que una persona no autorizada utilice una computadora. Una de las más importantes es la autenticación multifactor, que requiere más de un método de verificación para acceder a un sistema, como una contraseña combinada con un código temporal o una verificación biométrica. También existen sistemas de bloqueo automático que cierran la sesión cuando el usuario se aleja del dispositivo o después de un período de inactividad. El cifrado de disco completo también protege la información almacenada, incluso si alguien intenta acceder directamente al hardware del equipo.

¿El reconocimiento biométrico ayuda a proteger una computadora?

El reconocimiento biométrico es una de las tecnologías más utilizadas actualmente para proteger dispositivos personales y corporativos. Este sistema utiliza características físicas únicas de cada persona, como la huella digital, el reconocimiento facial o incluso el escaneo del iris, para verificar la identidad del usuario. Debido a que estas características son difíciles de replicar, el reconocimiento biométrico ofrece un nivel adicional de seguridad frente a métodos tradicionales basados únicamente en contraseñas. Además, muchos sistemas combinan biometría con otros métodos de autenticación para aumentar aún más la protección.

¿Cómo detectan las empresas los ataques informáticos modernos?

Las empresas modernas utilizan sistemas avanzados de monitoreo que analizan constantemente el comportamiento de los usuarios y el tráfico dentro de las redes informáticas. Estos sistemas pueden detectar actividades inusuales, como intentos repetidos de acceso, transferencias de datos inesperadas o conexiones desde ubicaciones geográficas sospechosas. Muchas plataformas de seguridad utilizan inteligencia artificial para identificar patrones anómalos que podrían indicar un intento de intrusión. Cuando se detecta una posible amenaza, el sistema puede generar alertas automáticas o incluso bloquear temporalmente ciertas actividades para evitar daños mayores.

¿Por qué la educación digital es importante para prevenir ataques informáticos?

La educación digital es fundamental porque muchos ataques informáticos comienzan con errores humanos, como abrir archivos sospechosos o hacer clic en enlaces fraudulentos. Cuando las personas comprenden cómo funcionan las amenazas digitales, pueden reconocer señales de advertencia y evitar situaciones de riesgo. Aprender a crear contraseñas seguras, utilizar gestores de contraseñas, mantener el software actualizado y verificar la autenticidad de los correos electrónicos son prácticas que reducen significativamente la probabilidad de sufrir un ataque. La conciencia sobre seguridad digital se ha convertido en una habilidad esencial en el mundo moderno.

¿Cómo evolucionará la seguridad digital con la inteligencia artificial en el futuro?

En el futuro, la inteligencia artificial jugará un papel aún más importante en la protección de sistemas digitales. Los expertos están desarrollando herramientas capaces de analizar enormes cantidades de datos en tiempo real para identificar amenazas emergentes antes de que causen daños. También se están investigando sistemas de defensa autónomos que puedan responder automáticamente a ataques informáticos sin intervención humana inmediata. A medida que la tecnología continúa evolucionando, la combinación de inteligencia artificial, análisis de comportamiento y educación digital será clave para construir entornos digitales más seguros.

Déjanos tu comentario

Tu opinión nos ayuda a esforzarnos más para hacer programas con altos estándares de calidad que te ayuden a mejorar profesionalmente.