Tipos de amenazas de ciberseguridad y 9 tips útiles para evitarlos

¿Existen muchos tipos de amenazas de ciberseguridad?

La tecnología avanza a un ritmo imparable, y las amenazas a la ciberseguridad también, por lo que en la actualidad, es un desafío constante para individuos, empresas y gobiernos por igual. Estas amenazas no solo son numerosas, sino que también evolucionan cada vez más y se diversifican, ajustándose a los cambios tecnológicos y a las prácticas de seguridad implementadas.

Los ciberdelincuentes no tienen límites, y su capacidad para explotar vulnerabilidades con variadas intenciones es una realidad por la que muchos pasan en este panorama digital actual. En este contexto, resulta esencial comprender los diversos tipos de amenazas de ciberseguridad y 9 tips útiles para evitarlos.

La proliferación de dispositivos conectados a internet, el auge de la inteligencia artificial, la expansión de la nube y la creciente interconexión de sistemas informáticos han creado un espacio propicio para aquellos que buscan comprometer la seguridad cibernética. La actuación de los delincuentes puede ser individual hasta grupos organizados perpetrando cualquier espacio de vulnerabilidad y seguridad.

La ingeniería social se ha perfeccionado, los métodos de distribución de malware se han vuelto más sofisticados y la capacidad de llevar a cabo ataques a gran escala, como los ataques de denegación de servicio distribuido (DDoS), ha aumentado significativamente. Además, la aparición de amenazas emergentes, como el ransomware, que busca cifrar los datos de las víctimas y exigir un rescate, ha añadido una capa adicional de complejidad y urgencia en la gestión de la ciberseguridad.

¿Cuáles son las amenazas potenciales que utilizan los ciberdelincuentes?

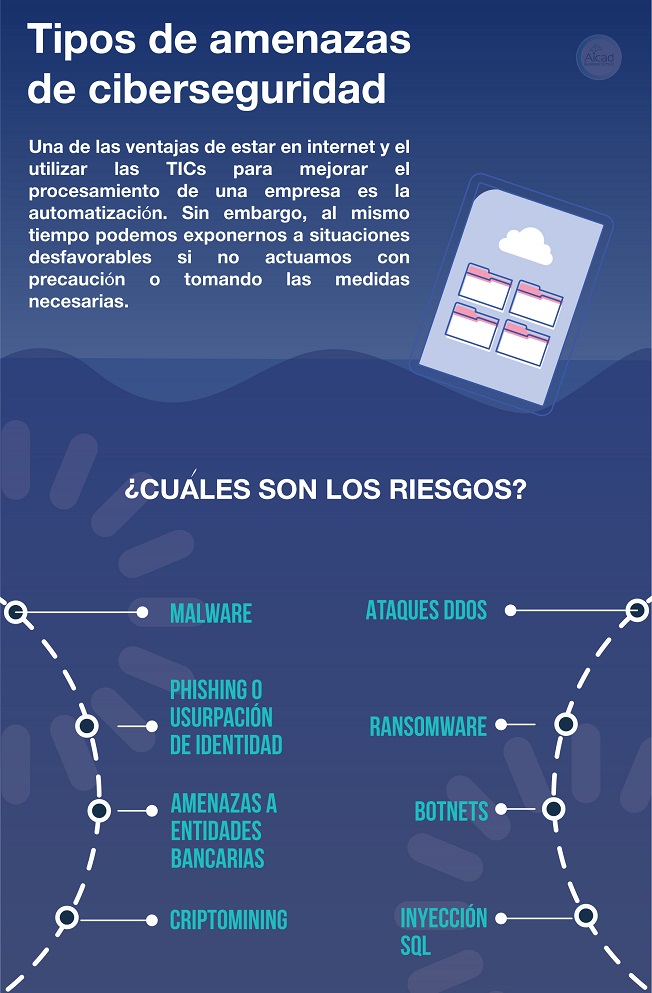

8 Tipos de riesgos de ciberseguridad:

Tal como venimos mencionando, la ciberseguridad aborda una amplia gama de riesgos, y entender los diversos tipos de amenazas de ciberseguridad y 9 tips útiles para evitarlos es fundamental para implementar estrategias efectivas de protección.

Aquí te dejamos los ocho tipos clave de riesgos de ciberseguridad:

- Malware:

- Este riesgo abarca una variedad de software malicioso, como virus, gusanos, troyanos y ransomware. Están diseñados para sistemas, robar información o bloquear el acceso a archivos hasta que se pague un rescate.

- Phishing:

- Estos ataques implican engañar a las personas para que divulguen información confidencial, como contraseñas o detalles financieros, generalmente a través de correos electrónicos fraudulentos o sitios web falsos.

- Vulnerabilidades de Software y Hardware:

- Las debilidades en el diseño o implementación de software y hardware pueden ser explotadas por ciberdelincuentes para obtener acceso no autorizado, realizar ataques o robar información.

- Ataques de Denegación de Servicio (DDoS):

- En un ataque que busca abrumar un servicio en línea con tráfico falso, provocando que el servicio sea inaccesible para los usuarios legítimos.

- Ataques de Fuerza Bruta:

- Consiste en que los ciberdelincuentes intenten acceder a cuentas o sistemas probando múltiples combinaciones de contraseñas hasta encontrar la correcta, aprovechando la debilidad de contraseñas débiles.

- Spyware:

- Este tipo de software malicioso se instala en dispositivos sin el conocimiento del usuario para recopilar información, como hábitos de navegación, datos personales o detalles bancarios.

- Ataques de Ingeniería Social:

- La ingeniería social implica manipular psicológicamente a las personas para que revelen información confidencial o realicen acciones que beneficien al atacante.

- Ataques Zero-Day:

- Estos ataques se aprovechan de vulnerabilidades desconocidas para las cuales aún no existe un parche de seguridad. Los atacantes explotan estas debilidades antes de que los desarrolladores hayan tenido la oportunidad de solucionarlas.

Conclusiones

El entorno digital contemporáneo presenta desafíos significativos en términos de ciberseguridad, donde la rápida evolución tecnológica va de la mano con la diversificación y sofisticación de las amenazas cibernéticas. La comprensión de los diversos tipos de amenazas de ciberseguridad y 9 tips útiles para evitarlos es la mejor opción para salvaguardar nuestros datos personales, financieros y profesionales.

Los nueve tips útiles para evitarlos que ofrecemos aquí te ayudarán a elevar la seguridad durante la navegación en línea, es decir, son herramientas fundamentales en la construcción de defensas digitales sólidas. Desde mantener programas actualizados hasta practicar la prudencia en la gestión de correos electrónicos y configurar cortafuegos, estas medidas actúan como escudos vitales contra las amenazas persistentes.

La ciberseguridad no solo se trata de proteger información, sino también de fomentar una mentalidad de seguridad en la sociedad, donde cada individuo y organización desempeñan un papel vital en la creación de un entorno digital más seguro y resistente.

La adaptabilidad y la educación continua son clave en este constante juego de gato y ratón con ciberdelincuentes, y el conocimiento de los tipos de amenazas de ciberseguridad y 9 tips útiles para evitarlos son la mejor defensa en este vasto mundo virtual.

Preguntas frecuentes

¿Existen muchos tipos de amenazas de ciberseguridad?

Sí, existen diversas amenazas de ciberseguridad que pueden comprometer la seguridad de los datos y sistemas informáticos. Estas amenazas van desde malware y ransomware hasta ataques de phishing y robo de identidad, cada una con diferentes métodos de ataque y consecuencias.

¿Cuáles son los principales riesgos de ciberseguridad?

Los riesgos de ciberseguridad incluyen robo de datos, pérdida de información sensible, interrupción de servicios, ataques de malware, accesos no autorizados y explotación de vulnerabilidades en sistemas informáticos.

¿Qué es el malware y cómo afecta a los sistemas?

El malware es un software malicioso diseñado para dañar, robar o interrumpir el funcionamiento de un sistema. Puede manifestarse en formas como virus, troyanos, gusanos y spyware, afectando tanto a individuos como a empresas.

¿Cómo funciona el phishing y por qué es peligroso?

El phishing es una técnica de engaño en la que los ciberdelincuentes se hacen pasar por entidades legítimas para obtener información confidencial, como contraseñas y datos bancarios. Generalmente, se lleva a cabo a través de correos electrónicos fraudulentos o sitios web falsos.

¿Cuáles son los ataques más comunes a la ciberseguridad de una empresa?

Los ataques más comunes incluyen el ransomware, que bloquea el acceso a los datos hasta recibir un pago, el DDoS, que sobrecarga los servidores para dejarlos inoperativos, y las vulnerabilidades de software, que permiten el acceso no autorizado a la información.

¿Cómo se pueden prevenir las amenazas de ciberseguridad?

Para prevenir amenazas, es fundamental mantener los sistemas actualizados, utilizar software antivirus, configurar contraseñas seguras, evitar enlaces sospechosos y educar a los empleados sobre buenas prácticas de seguridad.

¿Por qué es importante la autenticación en dos pasos?

La autenticación en dos pasos agrega una capa adicional de seguridad al requerir un segundo factor de verificación, como un código enviado al móvil, además de la contraseña. Esto dificulta el acceso a cuentas incluso si las credenciales han sido robadas.

¿Qué papel juegan las copias de seguridad en la ciberseguridad?

Las copias de seguridad permiten recuperar datos en caso de un ataque cibernético, fallo del sistema o eliminación accidental. Se recomienda realizar copias periódicas y almacenarlas en diferentes ubicaciones seguras.

¿Cómo proteger la información personal en redes sociales?

Para proteger la información personal, es recomendable configurar la privacidad de las cuentas, evitar compartir datos sensibles, utilizar contraseñas seguras y estar alerta ante solicitudes sospechosas de contacto.

¿Qué medidas tomar al conectarse a redes Wi-Fi públicas?

Al usar redes Wi-Fi públicas, se recomienda evitar realizar transacciones bancarias, desactivar la conexión automática, utilizar una VPN para cifrar la información y evitar acceder a cuentas sensibles sin medidas de seguridad adicionales.

Déjanos tu comentario

Tu opinión nos ayuda a esforzarnos más para hacer programas con altos estándares de calidad que te ayuden a mejorar profesionalmente.